SIEM – Monitoramento de Segurança, LGPD e Resposta a Incidentes

Sua empresa pode estar sendo invadida agora e você não sabe

Todos os dias, servidores, firewalls, VPNs, sistemas e usuários geram milhares de logs.

Dentro desses logs estão:

- Tentativas de invasão

- Acessos indevidos

- Vazamento de dados

- Ataques de ransomware

- Funcionários acessando dados que não deveriam

- Falhas de segurança

- Sistemas parando

- Serviços ficando indisponíveis

O problema é que ninguém consegue analisar logs manualmente.

Sem monitoramento, sua empresa pode estar com invasores dentro da rede neste momento sem ninguém perceber.

É aqui que entra o SIEM.

O que é SIEM?

SIEM (Security Information and Event Management) é um sistema que:

- Coleta logs de todos os servidores e equipamentos

- Analisa eventos de segurança em tempo real

- Detecta invasões e comportamentos suspeitos

- Gera alertas automáticos

- Mantém histórico para auditoria e LGPD

- Permite resposta rápida a incidentes

- Centraliza logs de toda a infraestrutura

Ou seja, o SIEM funciona como um centro de monitoramento de segurança 24×7.

Quais problemas o SIEM resolve?

Invasões silenciosas

Muitas invasões não derrubam o servidor, apenas roubam dados.

Sem SIEM, você só descobre quando o cliente liga dizendo que os dados vazaram.

Conformidade & Proteção de Dados

LGPD e Segurança de Dados

Sua empresa é responsável pelos dados que armazena. Vazamentos, invasões ou perda de dados podem gerar multas, processos e danos à reputação.

Controle de acesso

Quem acessa o quê — com registro e auditoria completa.

Monitoramento

Alertas em tempo real para qualquer comportamento suspeito.

Backup & recuperação

Seus dados sempre disponíveis, mesmo após incidentes.

Proteção de rede

Firewall e segmentação para bloquear ameaças externas.

Para estar em conformidade com a LGPD, é essencial contar com uma infraestrutura segura.

Controle de acesso, monitoramento, backup e proteção de rede — tudo integrado.

Quanto custa 1 hora parada na sua empresa?

O prejuízo não é só o que você gasta — é tudo que você deixa de faturar.

Ataques de Ransomware

O SIEM detecta comportamentos como:

- Muitos arquivos sendo alterados rapidamente

- Processos suspeitos

- Tentativas de acesso em massa

- Escalação de privilégio

- Movimentação lateral na rede

- Logins fora do horário

- Logins de locais diferentes

- Tentativas de força bruta

Isso permite parar o ataque antes de criptografar todos os arquivos.

Falhas e indisponibilidade

O SIEM também detecta:

- Servidor parando

- HD enchendo

- CPU em 100%

- Serviço parando

- Link de internet caindo

- Firewall bloqueando serviços

- Backup falhando

- Sistema fora do ar

Ou seja, também funciona como monitoramento de infraestrutura e

Auditoria e Compliance

Com o SIEM, sua empresa passa a ter:

- Registro de acesso a arquivos

- Registro de login e logout

- Registro de alterações no sistema

- Registro de acessos remotos

- Registro de acesso ao e-mail

- Registro de acesso ao servidor de arquivos

- Registro de acesso ao ERP

- Registro de comandos executados em servidores

- Histórico completo de incidentes de segurança

Isso é essencial para:

- LGPD

- Auditorias

- ISO 27001

- Investigações internas

- Perícia digital

- Compliance

- Segurança da informação

Sem isso, sua empresa fica tecnicamente e legalmente vulnerável.

Normas e Padrões de Segurança – Relação com LGPD e Benefícios do SIEM

Empresas lidam diariamente com dados sensíveis como informações pessoais, financeiras e de saúde.

Para evitar vazamentos e usos indevidos, leis como a LGPD no Brasil e o GDPR na Europa exigem medidas de proteção.

Normas e certificações de segurança ajudam a garantir a conformidade e a proteção contra ameaças cibernéticas.

Ferramentas como o SIEM fortalecem a segurança, monitorando e detectando incidentes em tempo real, além de gerar trilhas de auditoria exigidas por diversas normas.

| Norma / Padrão | Setor onde mais se aplica | Relação com LGPD | Multa / Impacto por não seguir |

|---|---|---|---|

| PCI DSS | Financeiro, e-commerce | Proteção de dados de cartão | Até US$ 500 mil por incidente |

| GDPR | Empresas com clientes na UE | Proteção de dados pessoais | Até € 20 milhões ou 4% do faturamento |

| HIPAA | Saúde | Proteção de dados médicos | Até US$ 50 mil por violação |

| NIST 800-53 | Governo e setores críticos | Boas práticas de segurança | Perda de contratos |

| SOC 2 | Empresas de tecnologia e nuvem | Segurança e privacidade | Perda de clientes |

| ISO 27001 | Qualquer setor | Gestão da segurança | Perda de contratos e credibilidade |

| CIS Controls | TI e redes | Boas práticas de segurança | Aumento do risco de ataques |

| CMMC | Fornecedores governo EUA | Maturidade em segurança | Impossibilidade de contratos |

| MITRE ATT&CK | Segurança cibernética | Mapeamento de ataques | Falha na detecção de ameaças |

O SIEM ajuda empresas a atender essas normas porque:

- Centraliza logs

- Mantém histórico de eventos

- Detecta incidentes

- Gera alertas

- Permite auditoria

- Mantém trilha de auditoria

- Ajuda na resposta a incidentes

- Documenta eventos de segurança

Ou seja, o SIEM não é apenas uma ferramenta de TI, mas uma ferramenta de conformidade, auditoria e proteção jurídica da empresa.

Alta Disponibilidade do SIEM

O SIEM é um sistema crítico e não pode parar.

Por isso, ele pode ser implementado com:

- Alta disponibilidade (HA)

- Balanceamento de carga

- Cluster

- Backup automático

- Replicação

- Storage redundante

- Monitoramento 24×7

Se o sistema de monitoramento para, você fica cego.

Virtualização e SIEM

O SIEM é instalado em ambiente virtualizado, permitindo:

- Snapshots

- Backup rápido

- Replicação

- Migração de servidor

- Alta disponibilidade

- Escalabilidade

- Redução de custo com hardware

- Rápida recuperação em caso de desastre

Pode rodar em:

- Servidor local

- Data center

- Nuvem

- Ambiente híbrido

Ter internet não é ter infraestrutura.

A sua empresa depende dos sistemas para funcionar — e quando eles falham, tudo para.

A operação para. Pedidos, atendimento, faturamento — tudo fica suspenso até alguém resolver.

Os dados somem — ou pior, ficam expostos. Clientes, contratos, financeiro. Tudo vulnerável.

Sem infraestrutura adequada, a empresa responde sozinha por multas e processos. O risco é real.

É quanto vai custar quando isso falhar sem proteção.

Cada hora parada tem um custo real — em produtividade, reputação e receita perdida. A infraestrutura certa não é despesa: é o que mantém a empresa funcionando.

Diagnóstico gratuito · Resultado no WhatsApp

Pentest básico incluído para empresas

Ecossistema

Pense na sua empresa como um condomínio digital

Cada serviço tem uma função clara. Juntos, formam uma infraestrutura que não para.

Segurança

Serviços

Quer ver o ecossistema completo funcionando na sua empresa?

Falar com um analistaComo funciona na prática

O SIEM monitora em tempo real:

| Sistema | O que é monitorado |

|---|---|

| Firewall | Ataques, portas, bloqueios |

| VPN | Quem conectou e quando |

| Servidor de Arquivos | Quem acessou quais arquivos |

| Servidor Web | Ataques e invasões |

| Banco de Dados | Acesso a dados |

| Linux | Comandos executados |

| Windows | Logins e alterações |

| Acessos e envios | |

| Backup | Falhas |

| Links de Internet | Quedas |

| Hardware | CPU, RAM, Disco |

| Sistemas | Serviços parados |

Benefícios para a empresa

- Detecta invasões rapidamente

- Evita vazamento de dados

- Ajuda na LGPD

- Ajuda em auditorias

- Reduz tempo de parada

- Identifica problemas antes de parar

- Centraliza logs

- Aumenta a seguranLorem ipsum dolor sit amet, consectetur adipiscing elit. Ut elit tellus, luctus nec ullamcorper mattis, pulvinar dapibus leo.ça

- Aumenta a disponibilidade

- Permite crescimento da empresa com segurança

- Traz visibilidade total do ambiente

- Ajuda a empresa a estar em conformidade com normas de segurança

O SIEM faz parte do nosso ecossistema

Segurança não é apenas um equipamento, é um ecossistema completo de proteção, monitoramento e resposta a incidentes.

Sua empresa está sendo monitorada ou está às cegas?

Sem SIEM, você:

- Não sabe se foi invadido

- Não sabe quem acessou seus dados

- Não consegue provar nada em auditoria

- Pode ter dados vazados sem saber

- Não atende LGPD

- Descobre problemas quando já é tarde

Com SIEM, você:

- Enxerga tudo

- Recebe alertas

- Tem histórico

- Tem auditoria

- Tem segurança

- Tem controle

- Tem previsibilidade

- Tem continuidade do negócio

Fale com um especialista

Implemente um SIEM profissional, integrado com firewall, backup, servidores, VPN e monitoramento 24×7, e tenha controle total da segurança e da sua infraestrutura.

Especificações Técnicas:

- Requisitos mínimos: 3 threads/processador e 2 GB de RAM.

- Funcionalidades avançadas:

- Avaliação de configurações

- Monitoramento de integridade de arquivos (IDS)

- Detecção de malware e vulnerabilidades

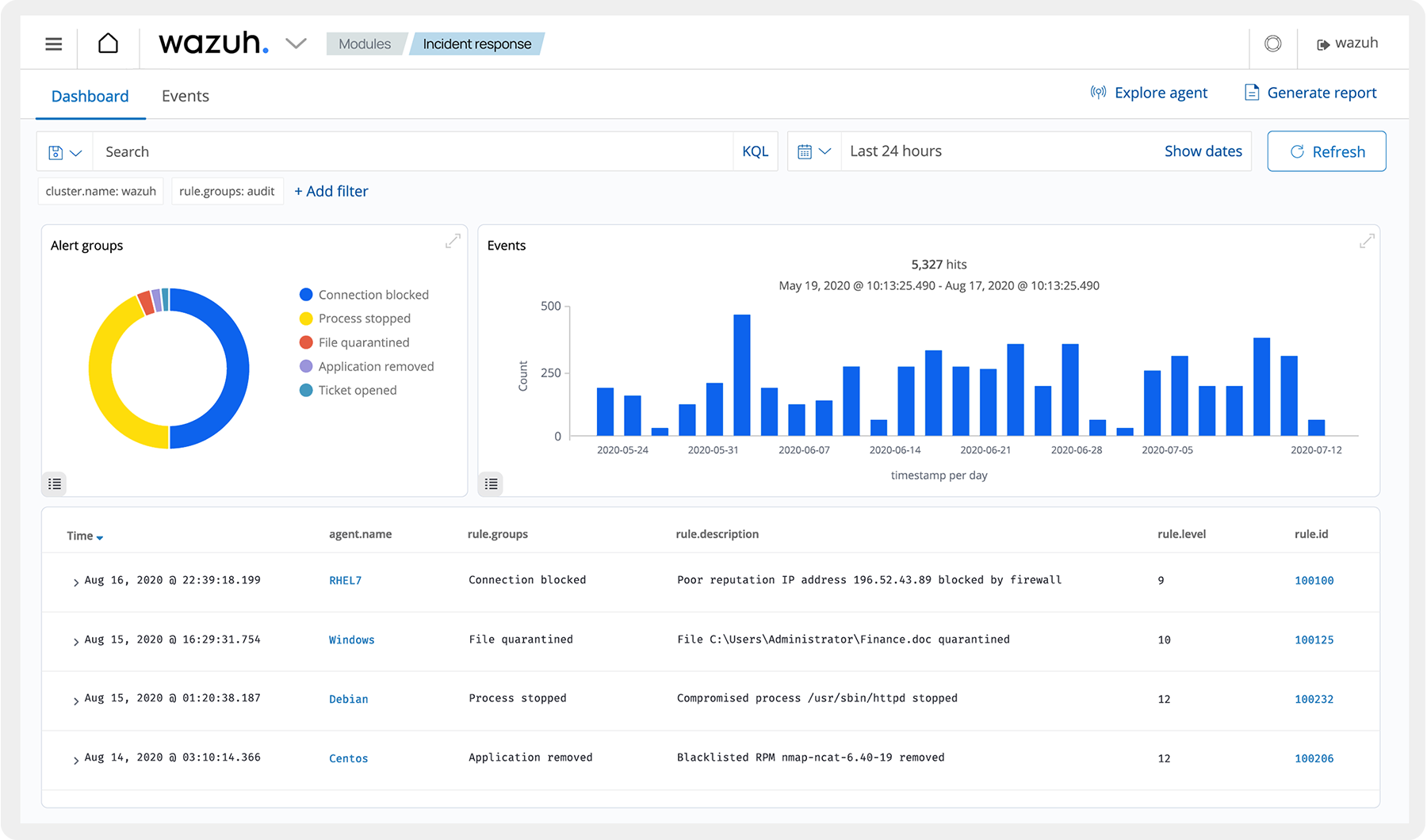

- Resposta a incidentes

- Higiene de TI

Este módulo é instalado em uma DMZ, garantindo acesso restrito e máxima segurança. Com o módulo base já incluso, sua empresa estará pronta para proteger seu ambiente digital desde o primeiro dia.